Bogue Informatique Ou Logiciel Malveillant Trouvé à L'intérieur De L'unité De Microprocesseur Ou Du Processeur Informatique, Système De Sécurité Réseau Vulnérable, Concept De Violation De Données D'attaque De Piratage De Matériel De Bas Niveau ...

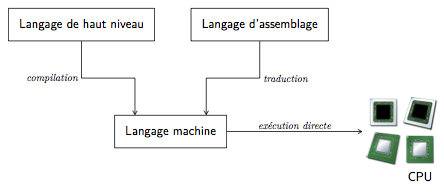

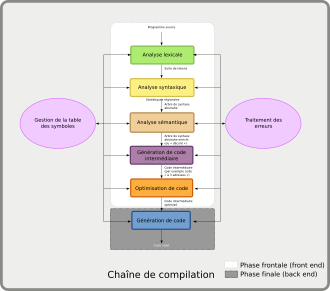

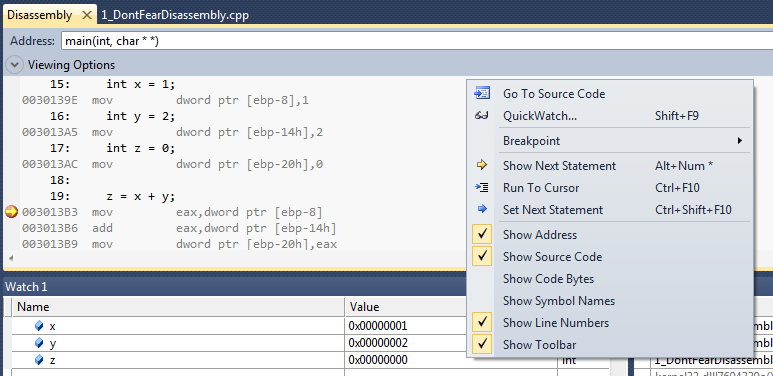

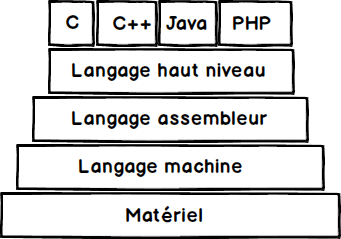

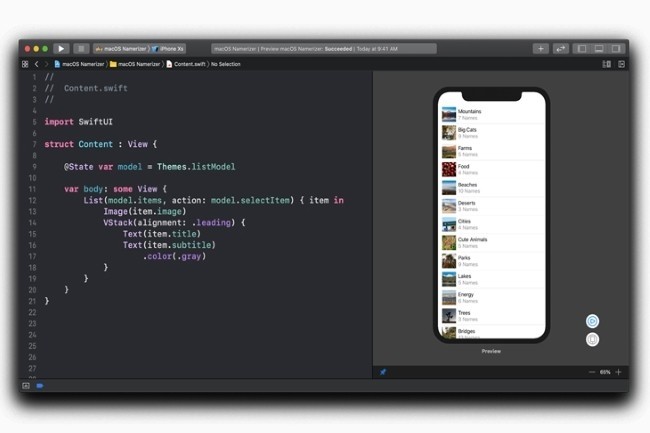

Objectifs Identifier l'interface entre le logiciel de plus bas niveau et le matériel Comprendre la problématique de l'architecture du jeu d'instruction. - ppt télécharger